Covid e truffe, impara a Riconoscere ed Evitare il Phishing per proteggerti in 9 semplici passaggi.

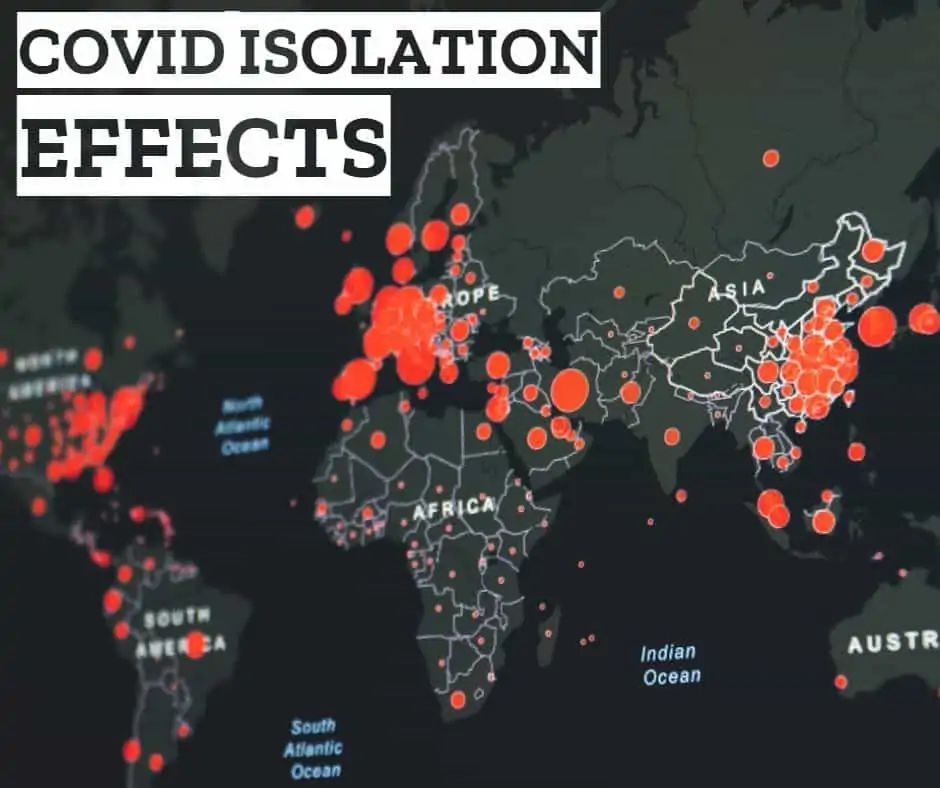

Il COVID-19 ha colpito duramente non solo per quel che riguarda la salute dei cittadini, ma in questo periodo di isolamento sono aumentati i tentativi (e purtroppo i successi) relativi alle truffe online tramite tentativi di phishing: alcune informazioni da considerare e perché dovresti prenderti cura della tua sicurezza

Con molte persone che trascorrono più tempo a casa e su Internet ed essendo isolate, i truffatori hanno terreno fertile. Ogni giorno essendo costantemente connessi, il loro bacino di utenza e’ diventato più ampio, e sono cosi’ aumentate le frodi online ed furto di credenziali.

Nell’aprile del 2020, Google ha riferito di aver bloccato ogni giorno 18 milioni di truffe legate ai virus. Il filtro anti-spam di Google fa un ottimo lavoro, le stime suggeriscono che blocca circa il 99,9% delle e-mail di spam e phishing, ma questi numeri cambiano in continuazione man mano che la tecnologia si evolve e i truffatori cercano sempre di trovare modi più creativi per colpire le potenziali vittime con argomenti e contenuti sottili tramite email.

fonte PCMAG

Gli Hacker non cercano solo le tue password; vogliono i tuoi soldi, rubare un account non è abbastanza, in quanto non monetizzerà abbastanza bene per loro. Le truffe e i raggiri esistono da quando esiste l’umanità e funzionano sia online che di persona, si differenziano principalmente in quanto utilizzano solo tattiche e tecniche diverse. Fai molta attenzione a qualsiasi email che ti chieda di fare clic su un collegamento o scaricare un file o reimpostare una password cliccando sul relativo pulsante.

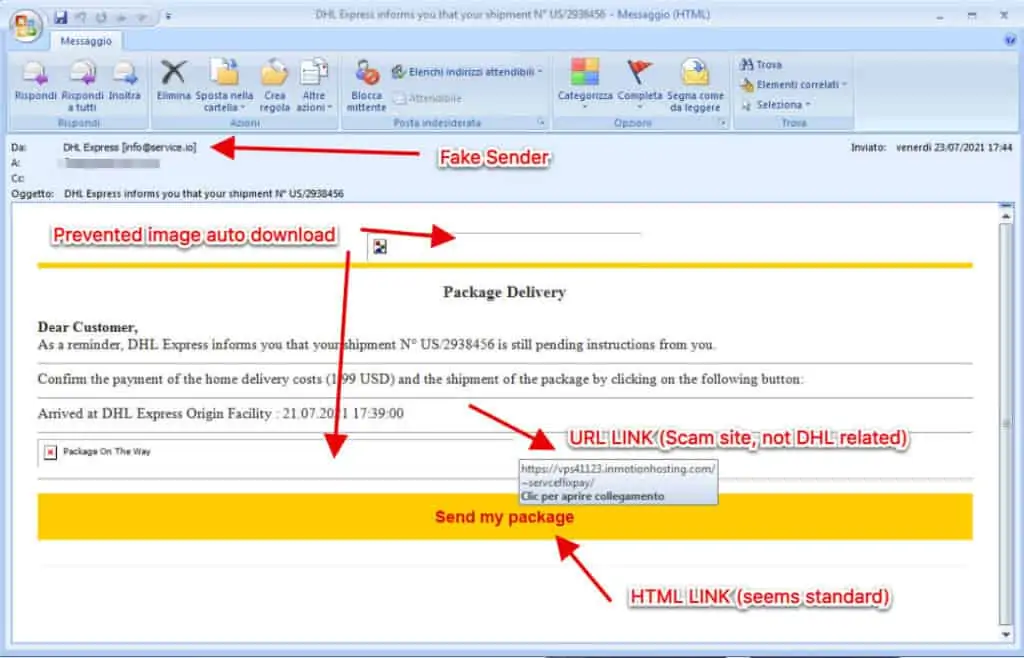

Se il senso di urgenza dell’e-mail che hai ricevuto ti preoccupa particolarmente,ad esempio ti dice che hai subito un tentativo di hack del tuo account e devi URGENTEMENTE, IMMEDIATAMENTE, ORA etc. cambiarlo CLICCANDO SUL LINK PRESENTE, NON FARLO, vai direttamente alla fonte anziché utilizzare un link fornito, cosa intendo? Lo spiego ancora: se un’e-mail DHL (e-mail falsa che sembra essere reale) ti chiede per un motivo di reimpostare la password del tuo account, invece di fare clic su quell’e-mail utilizza il loro sito Web di accesso standard, e cioe’ il sito Web DHL per accedere al tuo account e controllare oppure chiama in azienda e chiedi chiarimenti relativo alla mail che hai ricevuto. Purtroppo ho avuto un’esperienza diretta con alcune aziende famose che, come pratica (cattiva), inviano ancora tali messaggi o utilizzano allegati di posta elettronica con nomi strani, ma ne parlerò in seguito per suggerire una soluzione alternativa per proteggersi.

Cos’è il phishing, come funziona e perché e’ importante sapere come affrontarlo

Il phishing è un tipo di hack in cui un utente malintenzionato invia un messaggio fraudolento (“spoofed”) progettato per indurre una vittima umana a rivelare informazioni sensibili all’aggressore o per distribuire software dannoso sull’infrastruttura della vittima o alla sua azienda come un ransomware. Gli attacchi di phishing sono diventati sempre più sofisticati e spesso “copiano” il sito preso di mira, consentendo all’aggressore di registrare tutte le azioni della vittima mentre egli sta navigando nel sito e quindi di oltrepassare eventuali limiti di sicurezza aggiuntivi con la vittima. A partire dal 2020, il phishing è di gran lunga l’attacco più comune eseguito dai criminali informatici, con l’Internet Crime Complaint Center dell’FBI che registra oltre il doppio degli incidenti di phishing rispetto a qualsiasi altro tipo di crimine informatico.

Fonte WIKIPEDIA

Il phishing ti vuole convincere a intraprendere un’azione che consente a un truffatore di accedere ai tuoi dispositivi, account o informazioni personali installando malware e raccogliendo dati e dettagli personali attraverso un sito Web “falso” che assomiglia a quello “originale” che utilizzi per accedere a un servizio o software applicativo, ma non solo in questo modo.

Uno dei servizi che offro alle aziende e agli individui è la pulizia del loro sito Web una volta che sono stati infettati da malware e virus (nel sito puopi trovare diversi articoli qualora fossi interessato a saperne di più sull’argomento), circa il 70% in base alla mia esperienza su tali siti aveva al suo interno alcuni portali personalizzati che servivano a “raccogliere” carte di credito e dettagli dalle azioni di truffa. Per farla breve: gli hacker fanno irruzione in un sito Web, installano un altro sito Web “falso” in una sottocartella e quando qualcuno fa clic lì dopo essere stato catturato in una trappola di phishing, entra nel nuovo sito che raccoglie dati e password tramite il sito che appare con lo stesso stile della banca “originale”, del sito postale, previdenziale o aziendale che sia!

Ci sono vari modi per trarti in inganno, potrebbero ad esempio fingere di essere una persona o un’organizzazione di cui ti fidi, in modo da poterti infettare più facilmente con malware o rubare le tue informazioni che possono immediatamente riutilizzare per frodi su altri siti.

In altre parole, questi schemi di truffa ti “adescano” come se tu fossi un pesce che abbocca ad un amo che sembra “sicuro”,da qui il termine “Phishing”. Questa esca potrebbe compromettere qualsiasi cosa, da un accesso ai social media, alla tua intera identità tramite il tuo numero di previdenza sociale e nei casi peggiori può anche portare al furto d’identità.

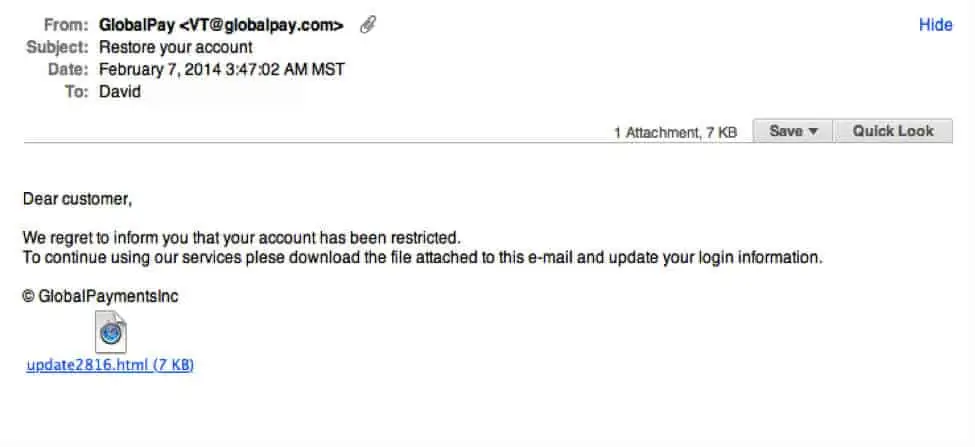

Questi tentativi di truffa possono spingerti ad aprire un allegato, seguire un collegamento, compilare un modulo o rispondere con informazioni personali e ti chiederanno di farlo il prima possibile in quanto creerà quel senso di urgenza e ti avviserà. Quando vedi qualcosa del genere, è lì che devi stare in guardia e pensare almeno 1 minuto prima di fare clic su qualsiasi elemento di quelle e-mail.

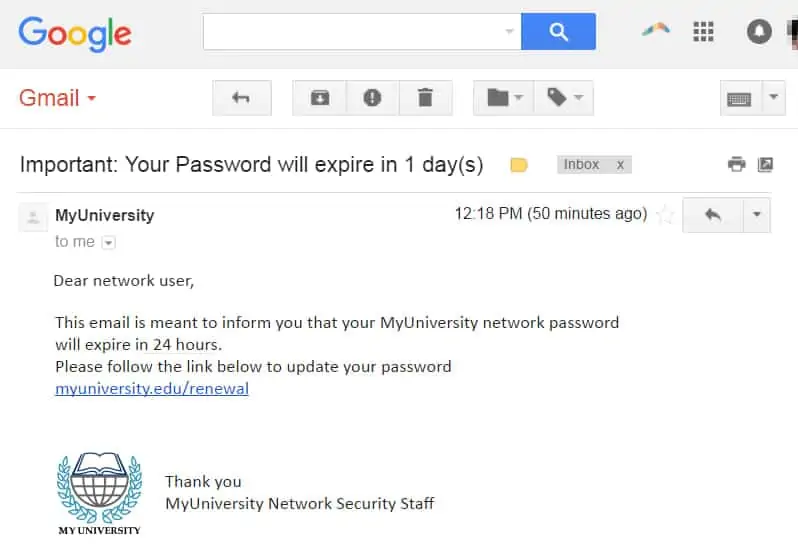

Gli scenari più comuni che probabilmente dovrai affrontare sono quelli riportati di seguito:

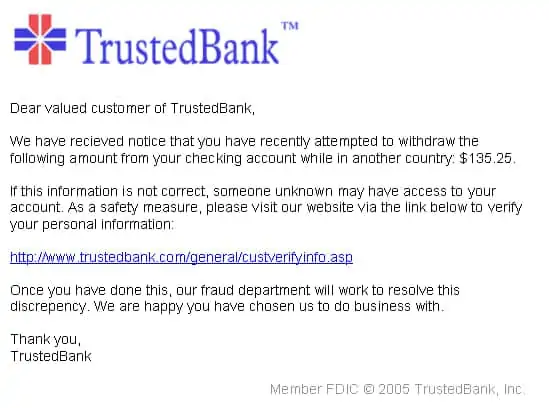

- Apri la tua email e all’improvviso appare un avviso dalla tua banca nella tua casella di posta. Quando fai clic sul link nell’e-mail, vieni indirizzato a una pagina web che assomiglia, più o meno, alla tua banca. E nota bene, anche i link sono corretti e portano al tuo “vero” sito web della banca (ma non tutti…solo alcuni!). Sembra fantastico, sono al sicuro (vogliono che tu lo pensi!)

- Ecco il trucco: questo sito è in realtà progettato per rubare le tue informazioni e, a parte l’aspetto grafico e molti link come quello del Chi siamo, delle condizioni o della homepage, il modulo e l’URL non sono corretti, ma tu non puoi vederli! Probabilmente ci sarà un messaggio per avvisarti che c’è un problema con il tuo account e ti chiederà di confermare urgentemente login e password.

- Dopo aver inserito le tue credenziali nella pagina che appare, di solito vieni inviato all’istituto reale per inserire le tue informazioni una seconda volta, e questo ti reindirizza al sito Web “reale” della tua banca in modo che tu non ti renda immediatamente conto che le tue informazioni sono state rubate. Quello che è successo in background è che le tue informazioni sono state raccolte e raccolte e il truffatore ora ha accesso al tuo account o ai dettagli e, a meno che non ci siano altre misure di sicurezza in atto ,come 2FA o conferma del codice SMS o conferma e-mail a accesso con SSO, allora probabilmente sei in pericolo e devi agire.

Queste minacce possono diventare molto elaborate e presentarsi in tutti i tipi di comunicazione, anche tramite delle telefonate che richiedono dettagli o codici pin.

Il pericolo del phishing è che può ingannare chiunque ed a volte siamo così occupati e sopraffatti dalle nostre attività e dalla routine quotidiane che non ce ne curiamo.

Per aiutarti a proteggerti senza diventare paranoico, vediamo nel dettaglio come funzionano gli attacchi di phishing e procediamo passo dopo passo:

- Chiunque utilizzi Internet o i telefoni può essere un bersaglio per i truffatori di phishing, senza eccezioni, quindi non sei tu il problema.

- Infettano il tuo dispositivo con malware

- Rubano le tue credenziali private per ottenere i tuoi soldi o la tua identità o l’accesso all’account alle tue app

- Ottengono il controllo dei tuoi account online, più sono e meglio è

- Cercano di convincerti a inviare denaro o oggetti di valore per riprendere il controllo dei tuoi dati, spesso anche tramite criptovalute

A volte queste minacce non si limitano al tuo account, ma si estendono anche ai tuoi contatti. Se un hacker entra nella tua e-mail, nell’elenco dei contatti o nei social media, può inviare spam alle persone che conosci con messaggi di phishing che ssembrano apparentemente inviati da te, poiché probabilmente possono anche ottenere i dettagli SMTP del server di posta che usi e le relative password. Molti di questi casi finiscono con persone che cercano di riprendere il controllo del proprio account innescando una reazione a catena in cui sei proprio nel bel mezzo della tempesta. Vediamo cosa fare se pensi di essere caduto in una truffa di phishing per limitare i danni che potresti subire da tale evento.

Che cos’è lo spam e in che modo è correlato a truffe e phishing?

Ogni email pubblicitaria indesiderata a cui non ti sei esplicitamente registrato può essere classificata come SPAM. I messaggi di spam possono riempire la tua casella di posta e rendere più difficile trovare le e-mail che desideri effettivamente leggere, inoltre più inizi a ricevere spam, più tempo impiegherai a pulire le tue caselle di posta. Ancora peggio, lo spam spesso include truffe di phishing e malware, che possono rappresentare un serio rischio per il tuo computer, quindi fai attenzione e non affrettarti a sbarazzartene o “considerali” sicuri. Al giorno d’oggi, la maggior parte dei servizi di posta elettronica include diverse funzionalità per aiutarti a proteggere la tua casella di posta dallo spam e ne evidenzierò alcuni dei più utilizzati:

Filtri Antispam

Ogni volta che ricevi un’email, la maggior parte dei provider di posta controlla se si tratta di un messaggio reale o di spam. Eventuali probabili messaggi di spam verranno inseriti nella cartella spam in modo da non aprirli accidentalmente durante il controllo della posta, alcuni di questi includono SpamCop a livello di server (tanto per citarne uno che esiste da molto tempo) o, ad esempio, possono agire anche a livello di software. C’è una buona lista di alcuni beni e quelli convenienti qui:

https://www.getastra.com/blog/knowledge-base/best-spam-filters-for-emails/

Tuttavia, i sistemi di blocco dello spam non sono perfetti e potrebbero esserci momenti in cui le e-mail legittime finiscono nella cartella dello spam. Ti consigliamo di controllare regolarmente la tua cartella spam per assicurarti di non perdere nessuna email importante, la configurazione iniziale e il filtro sono fondamentali per insegnare a questi filtri come funzionano e devono essere regolati.

Ridurre lo spam per evitare il phishing

Ecco alcuni suggerimenti utili che possono aiutare a ridurre lo spam e proteggerti dal phishing:

Come regola generale, imposta un indirizzo email privato e questa email dovrebbe essere utilizzata principalmente per la corrispondenza personale e non essere visibile pubblicamente. Poiché gli spammer creano elenchi di possibili indirizzi e-mail e spesso utilizzano strumenti per “indovinare” l’e-mail utilizzando combinazioni di nomi, parole e numeri ovvi, dovresti cercare di rendere questo indirizzo difficile da indovinare per uno spammer. Usare una semplice combinazione di nome+cognome è troppo facile da indovinare, quindi cerca di essere creativo in questo senso aggiungendo anche numeri, ad esempio ed un carattere speciale come un asterisco, un punto esclamativo o interrogativo e numeri.

Inoltre, dovresti proteggere l’indirizzo facendo quanto segue:

- Non pubblicare mai il tuo indirizzo email privato su risorse online accessibili pubblicamente, nemmno sul tuo sito web! Puoi utilizzare moduli, risponditori che nascondono la tua email, quindi per raggiungerti un utente deve compilarli.

- Se devi proprio pubblicare il tuo indirizzo privato ad esempio nella pagina relativi ai termini sulla privacy, prova a mascherarlo, per evitare che l’indirizzo venga rilevato dagli spammer. Ad esempio, “[email protected]” è un indirizzo facile da trovare per gli spammer. Prova invece a scriverlo come “Mary-dot-Jane-at-yahoo.com”. Devo pero’ essere sincero: gli spammer hanno programmi che possono decifrare facilmente gli indirizzi anche in questo modo, ma almeno puoi provare a essere creativo e rendere loro la vita più difficile!

- Hai mai provato un software chiamato Burnermail? Ne parlerò in un altro articolo, perché semplicemente lo adoro e penso che meriti un approfondimento ad hoc. Fondamentalmente, ti consentirà di creare un’e-mail usa e getta che puoi reindirizzare a un’altra e-mail “reale”, e potrai semplicemente sostituirla e/o modificare il reindirizzamento. In questo modo, saprai esattamente quale email è stata presa di mira e compromessa e prenderai le giuste contromisure, magari cambiandola con una nuova.

- Per ricapitolare quindi potrai impostare il tuo indirizzo email USA E GETTA come tuo indirizzo e-mail pubblico, puoi lasciarlo pubblicato e quando il vecchio è compromesso puoi semplicemente disabilitarlo.

- Considera l’utilizzo di un numero diverso di email per ogni servizio che utilizzi pubblicamente. In questo modo avrai maggiori possibilità di tracciare ed agire in modo specifico e mirato verso gli spammers.

Non rispondere mai a nessun messaggio di spam. La maggior parte degli spammer verifica la ricezione e registra le risposte. Più rispondi, più è probabile che tu riceva altro spam, innescando una reazione a catena, quindi meglio tagliare anche prima che inizi!

Potresti pensare: “ehi ho cliccato per annullare l’iscrizione in modo che quelle e-mail di spam non raggiungeranno mai più la mia casella di posta!” Bene…..quando fai clic su “annulla iscrizione” succede qualcosa: gli spammer inviano falsi link ed e-mail di annullamento dell’iscrizione, nel tentativo di raccogliere indirizzi e-mail attivi. Quando e se fai clic su “annulla iscrizione” in uno di questi, hai appena aumentato la quantità di spam che riceverai. Non fare clic sui collegamenti “annulla iscrizione” nelle e-mail che provengono da fonti sconosciute.

Come misura di sicurezza generale, mantieni il tuo browser sempre aggiornato. Assicurati di utilizzare l’ultima versione del tuo browser web e che siano state applicate tutte le ultime patch di sicurezza Internet e di tanto in tanto svuota la cache ed i cookies che potrebbero averti tracciato a tua insaputa.

5 modi per riconoscere e individuare un’e-mail fraudolenta: esempi reali di phishing

Il phishing è molto più facile da capire una volta che lo hai visto in azione, e sono sicuro che ti è già successo molto ma non eri a conoscenza; non è difficile, ma con questi piccoli consigli saprai meglio cosa fare per individuarli ed evitarli.

Indipendentemente da come vengono presi di mira, gli attacchi di phishing seguono molte strade per arrivare a te e sono certo che almeno una volta tu ti sia gia’ trovato di fronte a questa situazione.

- L’ email di phishing viene visualizzata nella tua casella di posta, in genere con la richiesta che ti invita a seguire un link, inviare un pagamento, rispondere con informazioni private o aprire un allegato. L’e-mail del mittente potrebbe essere adattata per assomigliare molto a una valida e potrebbe contenere informazioni che ti sembrano personali ed indirizzate a te.

- Lo spoofing del dominio è un modo diffuso in cui un phisher di email può imitare indirizzi email validi. Queste truffe prendono il dominio di una società reale (es: @america.com) e lo modificano. Potresti interagire con un indirizzo come “@arnerica.com” e caderne vittima. A volte sembrano persino essere inviati dall’indirizzo e-mail originale utilizzando tecniche di ingegneria avanzata, quindi l’e-mail del mittente potrebbe apparire come la tua, ma in realtà non lo è!

- Esiste anche un tipo di phishing vocale (vishing) in cui il truffatore ti chiama e impersona una persona o un’azienda valida per ingannarti; di solito questo è più complesso e raramente l’ho visto in azione ma è sempre meglio essere preparati. Potrebbero reindirizzarti tramite un messaggio automatico e mascherare il loro numero di telefono. I Visher cercheranno di tenerti al telefono e di esortarti ad agire, quindi non fornire mai i tuoi dettagli o dati sensibili, chiedi sempre un’e-mail o maggiori dettagli e un numero da richiamare in seguito in modo da poter verificare attraverso diversi canali la veridicita’ di quanto dicono.

- SMS phishing (smishing), una truffa simile al vishing, utilizzando l’urgenza in un breve messaggio di testo (SMS o Whatsapp) per ingannarti. Nel messaggio, di solito troverai un link o un numero di telefono che vogliono che tu usi. Anche i servizi di messaggistica mobile sono a rischio. Ricorda che bastera’ fare clic su un collegamento per installare un malware in grado di rubare i dati o persino inviarli dal tuo cellulare a un’altra posizione, quindi non fare MAI E POI MAI clic sui collegamenti che ricevi tramite SMS o messaggi WhatsApp a meno che tu non sappia esattamente quale sia la fonte e cosa stai facendo.

- Il phishing sui social media coinvolge i criminali che utilizzano post o messaggi diretti per convincerti a cadere in trappola. Alcuni sono sfacciati come “omaggi gratuiti” o pagine di organizzazione “ufficiali” con immagini che poi portano ad una richiesta urgente. Altri potrebbero impersonare i tuoi amici o costruire una relazione a lungo termine con te prima di “attaccare” per siglare l’accordo chiedendoti l’amicizia. Se hai un amico su Facebook che sembra avere un altro profilo e ti chiede di nuovo amicizia, prima di accettare, qualcosa forse non va e il truffatore probabilmente sta cercando di intraprendere qualche azione contro il proprietario del profilo originale, verifica con il tuo amico prima di accettare.

Cosa succede se fai clic su un link in un’email di phishing?

Fare clic su un collegamento di phishing o aprire un allegato in uno di questi messaggi potrebbe installare malware, come virus, spyware o ransomware, sul dispositivo. Tutto questo avviene dietro le quinte, quindi non è rilevabile dall’utente medio. Una volta che il malware è stato installato, potrebbe raccogliere le tue informazioni personeli o dati sensibili, inviare più e-mail truffa ai contatti nella tua rubrica o fornire a un truffatore l’accesso remoto al tuo dispositivo.

L’apertura di un semplice innocuo link reindirizzerà a un sito Web fraudolento che è stato spesso violato e viene utilizzato (e abusato) per raccogliere dati. È sempre buona norma controllare i collegamenti presenti nell’e-mail e nell’URL. Se hai un link ad esempio da DHL che reindirizza a DHL.COM potrebbe essere legittimo, tuttavia, non userò MAI quel link per reimpostare una password o per inserire dettagli. Passa SEMPRE per il sito originale e verifica l’URL del link ricevuto!

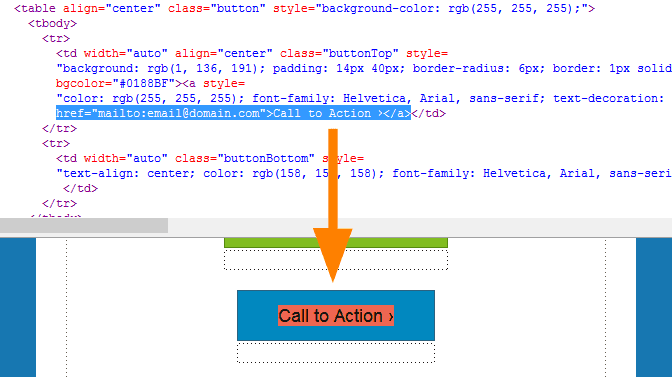

Ma cosa succede se il collegamento reindirizza invece a DHLACC54.XYZ.CN ma è mascherato come collegamento DHL.COM? Ricorda che un collegamento è composto da diversi elementi in codice HTML, e cercherò di renderlo super semplice. Ogni pagina web e ogni link che vedi sono codificati.

I link in linguaggio di codifica HTML (che è uno dei linguaggi principali utilizzati per mostrare gli elementi sul web) appaiono così:

<a href=”https://myscamsitelink.com”>Link al mio sito</a> ma tu vedrai solamente (Se la mail e’ in formato HTML) -> questo Link to my website

Come puoi vedere, le cose non sono quelle che sembrano. Puoi sempre fare clic con il pulsante destro del mouse e copiare il collegamento senza aprirlo, quindi incollarlo in un file vuoto del blocco note e vedere dove conduce prima di cliccarci sopra. Molti siti ti invitano necessariamente ad usare il loro link per resettare ad esempio la tua password, in tal caso ti consiglio di seguire questa strategia e verificare che il dominio del sito corrisponda effettivamente con quello del fornitore di servizi e non differisca da quello.

Cosa fare se si sospetta di essere stati vittima di phishing?

Ok, sei caduto in trappola…cosa fare ora?

- Cambia tutte le tue password per gli account che sono stati compromessi e gli account che utilizzano password uguali o simili a quelle che sono state catturate dall’hacker. È abbastanza comune che le persone usino la stessa password più e più volte per evitare di dimenticarla… e una volta che qualcuno ne indovina uno… li ha “bucati” tutti!

- Se hai inserito i dati della tua carta di credito nella pagina di phishing, cancella la carta (ove virtuale) o bloccala immediatamente.

- Elimina il tuo account di posta elettronica per evitare di diffondere link di phishing alle tue liste di contatti a meno che non sia collegato ad altri servizi, in tal caso contattali chiedendo di cambiarlo con un altro che nel frattempo avrai creato.

- Contatta l’azienda o la persona che è stata presa di mira: potrebbe essere il tuo amministratore delegato o un amico o potrebbe essere una grande azienda vittima di hacking.

- Scansiona il tuo dispositivo alla ricerca di virus: fare clic su collegamenti dannosi può avviare download silenziosi di malware che funzionano corrompendo i dispositivi a tua insaputa, ad esempio, potresti aver aperto un allegato che ha installato un trojan e una backdoor che mentre lavori, trasferiscono dati e accedono i tuoi dettagli. Malwarebytes e’ un ottimo software in tal senso!

AZIONE! INIZIA A PROTEGGERTI ORA!

Suggerimenti per la prevenzione del phishing

Che ci piaccia o meno, potrai divenire il bersaglio di queste e-mail di phishing.

La buona notizia e’ che la maggior parte di questi messaggi vengono filtrati automaticamente dai nostri provider di posta elettronica e che gli utenti sono diventati relativamente bravi nell’identificare questi tipi di e-mail e nell’usare il buon senso per non soddisfare le loro richieste, molti truffatori usano pero’ tecniche per eludere tali sistemi inviandoti contenuti per te interessanti e pertinenti. Ad esempio, se hai un negozio di articoli sportivi, un’e-mail di spam potrebbe contenere qualcosa relativo al tuo tipo di settore.

Sai già quanto può essere ingannevole il phishing e questi attacchi si estendono a tutti i tipi di comunicazione e navigazione in Internet, non solo alle e-mail.

Oltre a individuare l’e-mail e rimuoverla, puoi proteggerti seguendo alcuni suggerimenti extra. Inoltre più email inizi a elaborare e ad identificare, piu’ migliorerai. Iniziamo con alcune regole generali, per poi passare ai big 9 per una guida completa.

Suggerimenti generali per la gestione delle e-mail di phishing note

Essere vigili nell’individuare le e-mail di phishing è fondamentale e deve diventare un’abitudine quotidiana. Se ne trovi uno nella tua casella di posta (che non è stato automaticamente filtrato come spam), usa queste strategie per evitare di diventare vittima di un attacco di phishing e rilevalo immediatamente.

- Elimina l’e-mail senza aprirla. La maggior parte dei virus si attiva quando si apre un allegato o si fa clic su un collegamento all’interno di essa. Ma alcuni client di posta elettronica consentono lo scripting, il che rende possibile attivare un virus semplicemente aprendo un’e-mail. I client di posta elettronica consentono di vedere un’anteprima del messaggio, come Outlook, il mio consiglio è di disabilitarla in modo da poter già avere un livello di protezione dagli script potenzialmente malevoli.

- Blocca manualmente il mittente aggiungendolo alla lista spam. Se il tuo client di posta elettronica ti consente di creare manualmente un blocco, dovresti farlo. Puoi anche potenzialmente bloccare il dominio, ma fai molta attenzione con questa impostazione in quanto rischieresti di bloccare tutta la ricezione di posta in entrata da questo.

- Se sei pesantemente colpito dallo spam, prendi in considerazione un’ulteriore linea di sicurezza. Non puoi mai essere troppo sicuro. Prendi in considerazione l’acquisto di un software antivirus che abbia come funzionalità l’opzione per monitorare la tua casella di posta elettronica.

9 passaggi per proteggersi dal phishing

Cambia il tuo approccio e il tuo comportamento nei confronti di potenziali minacce informatiche, devi essere sempre pronto a verificare le informazioni ma essere al sicuro quando lo fai. Il modo migliore per gestire un’e-mail di phishing è bloccarla o eliminarla immediatamente. Se si intraprendono ulteriori azioni per limitare la propria esposizione a questi attacchi è fondamentale. Non essere pigro, e’ solo questione di abitudine.

Ecco alcune misure di base da adottare sempre con le tue e-mail e altre comunicazioni:

- Usa il buon senso prima di condividere delle informazioni sensibili. Quando ricevi un avviso dalla tua banca o da un altro importante istituto, non fare mai clic sul collegamento nell’e-mail. Invece, apri la finestra del browser e digita l’indirizzo direttamente nel campo URL in modo da assicurarti che il sito sia reale. È molto insolito (oggi direi impossibile) che una banca o un’azienda chieda la conferma o l’invio dei dati personali tramite e-mail. Fai attenzione ai link, sono la maggior parte delle porte per aprire ed iniziare una truffa.

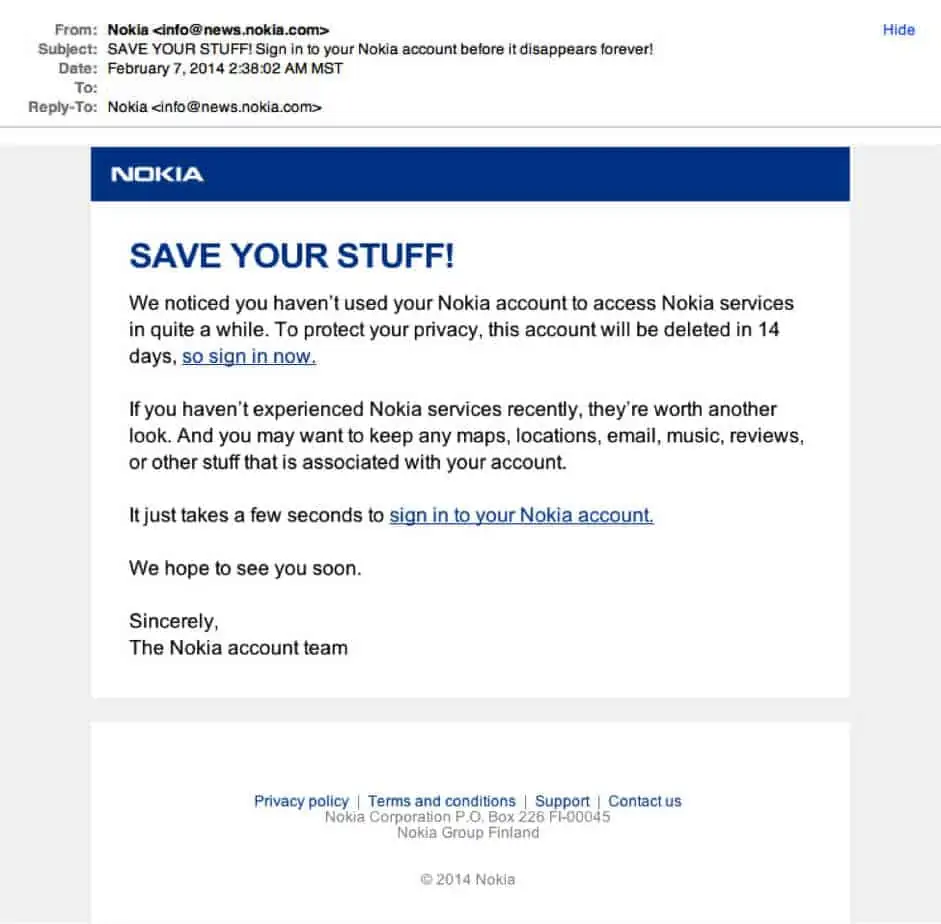

- Mai fidarsi dei messaggi allarmanti che ti mettono fretta. La maggior parte delle aziende rispettabili non richiederà informazioni di identificazione personale o dettagli dell’account tramite e-mail con un termine di urgenza e di immediatezza. Ciò include la tua banca, compagnia di assicurazioni e qualsiasi azienda con cui fai affari. Creare urgenza o FOMO (paura di perdere l’occasione) è una trappola.

- Non aprire allegati in queste e-mail sospette o strane, in particolare allegati di Word, Excel, PowerPoint o PDF. NON aprirli MAI. Quello che faccio di solito quando sono insicuro, salvo l’allegato (e qui me ne assumo il rischio) e lo carico su un servizio di conversione file, quindi provo a convertirlo in un file jpg. Recentemente ho ricevuto un’e-mail da DHL disposta che sembrava una truffa ma era legittima. Per quanto folle possa sembrare, hanno ancora grossi difetti nelle procedure del loro sistema di comunicazione e-mail. Nota che durante il caricamento sul server stai ancora rischiando poiché il file potrebbe essere infetto, quindi fai attenzione. Non aprirei mai un file sul mio computer a meno che non ne sia sicuro al 100%.

- Evita sempre di fare clic sui link incorporati nelle email, perché possono essere seminati con malware. Prestare attenzione quando si ricevono messaggi da fornitori o terze parti; non fare mai clic sugli URL incorporati nel messaggio originale. L’ho scritto forse 30 volte in questa email, ma davvero, e’ una cosa fondamentale eppure e’ il PRIMO MOTIVO per cui la gente cade nella trappola dei virus informatici e del phishing.

- Mantieni aggiornati il tuo software e il tuo sistema operativo. I vecchi sistemi operativi, sfortunatamente, non ricevono aggiornamenti di sicurezza e ancora molte aziende li usano per vari motivi (ad esempio vecchie macchine come plotter o stampanti potrebbero non avere un driver per i nuovi sistemi operativi, quindi le persone li eseguono ancora su vecchi PC basati su OS )

- Riduci lo spam seguendo il mio consiglio precedente

- Controlla l’Indirizzo: fonte, mittente e URL sempre copiando e incollando in un file di testo vuoto per verificare cosa sta succedendo, inoltre controlla SEMPRE l’URL nella barra degli indirizzi (se hai cliccato…..hai già fatto un errore… ..)

- I messaggi di spam spesso contengono immagini che il mittente può monitorare. Quando apri l’e-mail, le immagini verranno caricate e lo spammer sarà in grado di dire se la tua e-mail funziona, il che potrebbe causare ancora più spam. Sei stato tracciato! Puoi evitarlo disattivando l’apertura automatica delle immagini nelle email. A seconda del tuo client o dei tuoi servizi puoi controllare questa impostazione e abilitarla o disabilitarla in base alle tue esigenze, anche per questo spesso non vedi correttamente le immagini nelle email della newsletter, ma è sempre meglio abilitare e autorizzare il mittente piuttosto che essere tracciato

- Segnala: se la mail è martellata dallo stesso mittente ed è presente un link per disiscriversi o se c’è un link SEGNALA SPAM nel messaggio di posta ti consiglio di non attivarlo cliccandoci sopra. Molti servizi sono molto molto severi con le segnalazioni di spam (poiché colpiranno la reputazione dell’IP del mittente in modo che agiranno per mantenerlo pulito e possono potenzialmente e spesso anche disabilitare l’account del mittente). Di solito, questo è più legato ai servizi di newsletter via email (come Mailchimp, Sendinblue, Moosend ecc.), quindi direi che le email di phishing non sono il tipo che puoi, purtroppo, segnalare a questo livello tramite il servizio che utilizzano (di solito trovi un link al servizio in fondo alla mail, non usare quello ma vai direttamente al sito e scrivi a loro).